Au moins 4 000 000 de pages créées avec WordPress et utilisant la version gratuite ou payante de Really Simple Security(anciennement Really Simple SSL) ont été affectées par une vulnérabilité critique de contournement de l'authentification.

Tous les détails se trouvent dans cet article d'István Márton sur le blog de Wordfence.

La vulnérabilité, déjà entièrement corrigée dans la version 9.1.2 du plugin, a été découverte par Wordfence, qui affirme qu'il s'agit de l'une des vulnérabilités les plus graves qu'il ait signalées au cours de ses 12 années d'existence en tant que fournisseur de solutions de sécurité pour WordPress. La vulnérabilité affecte le plugin Really Simple Security, anciennement connu sous le nom de Really Simple SSL, installé sur plus de 4 millions de pages et permet à un pirate d'obtenir à distance un accès administratif complet à un site utilisant le plugin.

Cette vulnérabilité de contournement d'authentification, qui affecte les versions 9.0.0.0 à 9.1.1.1.1 du plugin, permettrait à des attaquants de contourner l'authentification pour certaines configurations 2FA.

Ce plugin a été massivement installé pendant longtemps uniquement pour activer le HTTPS, mais par la suite d'autres fonctionnalités liées à la sécurité ont été ajoutées jusqu'à ce que, en 2021, WordPress introduise dans la version 5.7 une option native permettant de passer de HTTP à HTTPS en un seul clic, de sorte qu'un grand nombre de ces installations Really Simple SSL étaient encore actives sur de nombreuses installations WordPress.

Il n'est jamais inutile de rappeler qu'il est conseillé de revoir périodiquement les plugins et de désinstaller ceux dont vous n'avez plus besoin ou que vous pouvez remplacer par des extraits ou des fonctions ajoutées à la main lorsqu'il s'agit d'add-ons aux fonctions simples.

Comme le recommande Wordfence, il est conseillé de partager cet avertissement avec toutes les personnes de votre entourage qui utilisent ces plugins afin qu'elles les mettent à jour dès que possible, car cette vulnérabilité présente un risque important.

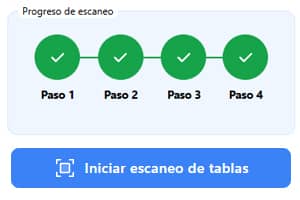

Les développeurs ont déjà informé par courrier tous les utilisateurs de Really Simple Security (Free et Pro) de la mise à jour vers la version 9.1.2, qui a été publiée hier, et qui corrige la vulnérabilité.